Tabla de Contenido

Vulnerabilidades da camada 2

Os dois tópicos anteriores discutiram a proteção de terminais. Neste tópico, você continuará a aprender sobre as maneiras de proteger a LAN, concentrando-se nos quadros encontrados na camada de enlace de dados (Camada 2) e no switch.

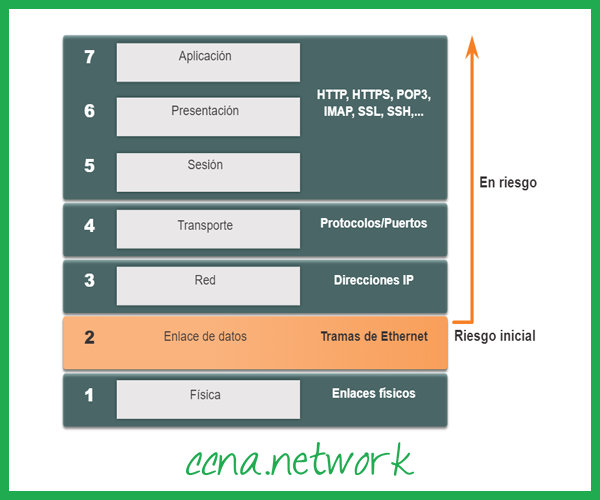

Lembre-se de que o modelo de referência OSI é dividido em sete camadas que funcionam independentemente umas das outras. A figura mostra a função de cada camada e os elementos centrais que podem ser explorados.

Os administradores de rede implementam rotineiramente soluções de segurança para proteger os elementos da Camada 3 até a Camada 7. Eles usam VPNs, firewalls e dispositivos IPS para proteger esses elementos. No entanto, se a camada 2 estiver comprometida, todas as camadas acima dela também serão afetadas. Por exemplo, se um agente de ameaça com acesso à rede interna capturasse quadros da Camada 2, toda a segurança implementada nas camadas acima seria inútil. O ator da ameaça pode causar muitos danos à infraestrutura de rede LAN da Camada 2.

Alternar categorias de ataque

A segurança é tão forte quanto o elo mais fraco do sistema, e a Camada 2 é considerada o elo mais fraco. Isso ocorre porque as LANs estavam tradicionalmente sob o controle administrativo de uma única organização. Nós confiamos inerentemente em todas as pessoas e dispositivos conectados à nossa LAN. Hoje, com BYOD e ataques mais sofisticados, nossas LANs se tornaram mais vulneráveis à penetração. Portanto, além de proteger a Camada 3 à Camada 7, os profissionais de segurança de rede também devem mitigar os ataques à infraestrutura da LAN da Camada 2.

A primeira etapa para mitigar ataques à infraestrutura da Camada 2 é entender a operação subjacente da Camada 2 e as ameaças representadas pela infraestrutura da Camada 2.

Os ataques contra a infraestrutura LAN da Camada 2 são descritos na tabela e são discutidos com mais detalhes posteriormente neste módulo.

Ataques de camada 2

| Categoria | Exemplos |

|---|---|

| Ataques de tabela MAC | Inclui ataques de inundação de endereço MAC. |

| Ataques VLAN | Inclui saltos de VLAN e ataques de marcação dupla de VLAN. Também inclui ataques entre dispositivos em uma VLAN comum. |

| Ataques DHCP | Inclui privação de DHCP e ataques de spoofing de DHCP. |

| Ataques ARP | Inclui spoofing de ARP e ataques de envenenamento de ARP. |

| Ataques de falsificação de endereços | Inclui ataques de falsificação de endereço MAC e endereço IP. |

| Ataques STP | Inclui ataques de manipulação do Spanning Tree Protocol. |

Alternar técnicas de mitigação de ataque

A tabela fornece uma visão geral das soluções Cisco para ajudar a mitigar os ataques da Camada 2.

Mitigação de ataque de camada 2

| Solução | Descrição |

|---|---|

| Port Security | Impede muitos tipos de ataques, incluindo ataques de inundação de endereço MAC e ataques de privação de DHCP. |

| DHCP Snooping | Impede a privação de DHCP e ataques de spoofing de DHCP. |

| Dynamic ARP Inspection (DAI) | Impede ataques ARP spoofing e envenenamento ARP. |

| IP Source Guard (IPSG) | Impede ataques de falsificação de endereços MAC e IP. |

Essas soluções da camada 2 não serão eficazes se os protocolos de gerenciamento não forem protegidos. Por exemplo, os protocolos de gerenciamento Syslog, Protocolo de Gerenciamento de Rede Simples (SNMP), Protocolo de Transferência de Arquivo Trivial (TFTP), telnet, Protocolo de Transferência de Arquivo (FTP) e a maioria dos outros protocolos comuns são inseguros; portanto, as seguintes estratégias são recomendadas:

- Sempre use variantes seguras desses protocolos, como SSH, Secure Copy Protocol (SCP), Secure FTP (SFTP) e Secure Socket Layer / Transport Layer Security (SSL / TLS).

- Considere o uso de rede de gerenciamento out-of-band para gerenciar dispositivos.

- Use uma VLAN de gerenciamento dedicada onde nada, exceto o tráfego de gerenciamento, reside.

- Use ACLs para filtrar o acesso indesejado.

Pronto para ir! Continue visitando nosso blog do curso de networking, confira todo o conteúdo do CCNA 3 aqui; e você encontrará mais ferramentas e conceitos que o tornarão um profissional de rede.